El smartphone más seguro del mundo

Las marcas de teléfonos más pirateadas

La seguridad comienza en el proceso de fabricación y se mantiene en el smartphone desde ese momento. Al arrancarlo, cada componente de hardware y software se valida para garantizar que el dispositivo no ha sido manipulado. A continuación, el dispositivo se supervisa continuamente para detectar eventos o cambios que indiquen que la seguridad del dispositivo está en peligro.

Opciones y controles de borrado de datos: Para proteger los datos de su organización y la información de los usuarios, un usuario puede borrar los datos de su dispositivo, incluidos los de la tarjeta multimedia. Si sus dispositivos son gestionados por una solución EMM, un administrador puede borrar los datos del dispositivo.

Contraseña de imagen1: Además de una contraseña numérica o alfanumérica, los usuarios pueden establecer una contraseña de imagen como una forma secundaria conveniente para desbloquear su dispositivo. El usuario elige una imagen, un número y una ubicación en la imagen. Para desbloquear su dispositivo, el usuario arrastra una cuadrícula de números dispuestos al azar hasta que un ejemplo de su número elegido se alinee con su ubicación secreta en la imagen.

Protección de la tarjeta multimedia: El acceso a los datos de la tarjeta multimedia está protegido en función del perfil de usuario principal. Los usuarios también pueden elegir utilizar la tarjeta SD como una extensión del dispositivo, lo que formateará y cifrará la tarjeta multimedia.

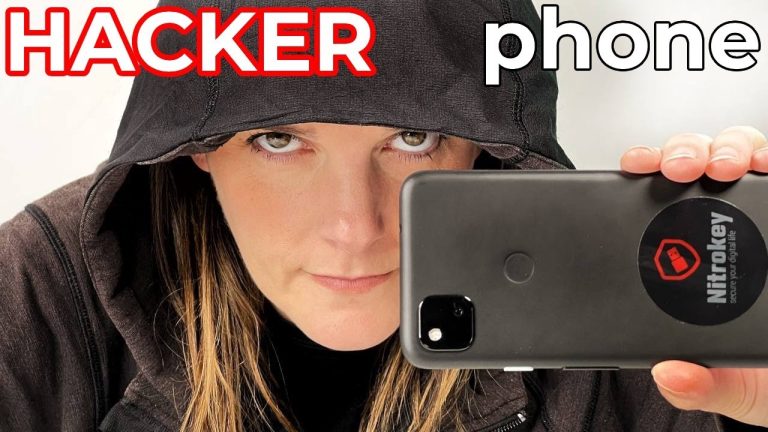

Venta de teléfonos encriptados

Hoy en día, es casi imposible conocer a alguien que no tenga un teléfono móvil. Más concretamente, los teléfonos inteligentes, ya sea el iPhone de moda, la Blackberry favorita de las empresas o el moderno Windows Mobile, casi todo el mundo se ha unido al frenesí de los teléfonos inteligentes, y con razón. Un smartphone ofrece una capacidad informática y una conectividad más avanzadas que un teléfono actual. Al igual que un ordenador de mano, la mayoría de la población confía en su sistema operativo para atender las exigencias del trabajo, la vida personal y las finanzas. Sin embargo, muchos usuarios de Smartphones se olvidan de los riesgos del malware en estos dispositivos cruciales. De hecho, un estudio de la Universidad de Rutgers reveló que el software malicioso para teléfonos móviles podría suponer un mayor riesgo para el bienestar personal y financiero de los consumidores que los virus informáticos.Claramente, existe la necesidad de una mayor protección del software para teléfonos móviles y una mayor concienciación sobre las vulnerabilidades de los teléfonos móviles por parte de los propietarios, especialmente cuando se trata del tipo de sistema operativo que se está utilizando. Hay diferencias únicas y amenazas específicas para cada Smartphone. He aquí algunos puntos clave importantes que los consumidores deberían tener en cuenta para proteger sus sistemas operativos móviles.

Seguridad de los teléfonos inteligentes

LineageOS, CalyxOS, /e/ y otras distribuciones de Android se basan esencialmente en el Android estándar que sólo viene con su propia selección de aplicaciones. GrapheneOS, por otro lado, es un Android elaborado y endurecido y, por lo tanto, debe ser visto como su propio sistema operativo. Además, las distribuciones mencionadas al principio suelen proporcionar las actualizaciones de seguridad con retraso.

Establecer Linux para smartphones como un tercer ecosistema junto a iOS y Android es un objetivo prometedor. Además de las miles de aplicaciones existentes, la libertad de los usuarios, la transparencia y la seguridad, la usabilidad tanto en smartphones como en pantallas grandes es convincente. Lamentablemente, “Linux para smartphones” aún no está lo suficientemente maduro para la mayoría de los usuarios. Para ofrecer a nuestros clientes un smartphone profesionalmente utilizable, estable y seguro, hemos elegido GrapheneOS.4.11.2021

Ambos deben ser introducidos y no se da ninguna respuesta, para que nadie pueda probar que el teléfono es de esa persona obligándole a introducir su huella dactilar… ni saber si es la contraseña la que está mal o es la huella dactilar equivocada.

Teléfono militar encriptado

Actualmente hay 1.400 millones de dispositivos Android activos en todo el mundo y 8 de cada 10 teléfonos en el mundo utilizan el sistema operativo Android. Su dispositivo Android es más que una herramienta de comunicación. Se ha convertido en una herramienta indispensable como navegador, compañero de compras, potenciador de la productividad y para capturar recuerdos.

El smartphone almacena un tesoro de información: desde el historial detallado de localización, los datos de navegación por sitios web y la información de uso de aplicaciones hasta nuestros contactos, registros de llamadas y medios personales. Y varias empresas harían cualquier cosa por hacerse con estos datos, por las buenas o por las malas. Al ser el sistema operativo móvil más popular del mundo, Android suele ser el objetivo de aplicaciones maliciosas, virus y troyanos.

Pero no es así. Android Marshmallow – la sexta versión principal del sistema operativo Android es utilizada por sólo el 15 por ciento del número total de usuarios de Android. Esto deja un agujero enorme para que los atacantes obtengan sus datos explotando las vulnerabilidades identificadas en las versiones anteriores de Android. Lamentablemente, no hay nada que se pueda hacer como usuario, sino esperar a que el fabricante del dispositivo actualice su smartphone.